Intel ME Manufacturing Mode — скрытая угроза, или что стоит за уязвимостью CVE-2018-4251 в MacBook

Принцип «безопасность через неясность» не один год критикуется специалистами, но это не мешает крупным производителям электроники под предлогом защиты интеллектуальной собственности требовать подписания соглашений о неразглашении для получения технической документации. Ситуация ухудшается из-за возрастающей сложности микросхем и интеграции в них различных проприетарных прошивок. Это фактически делает невозможным анализ таких платформ для независимых исследователей, что ставит под удар как обычных пользователей, так и производителей оборудования.

Примером может служить технология Intel Management Engine (Intel ME), а также ее версии для серверных (Intel SPS) и мобильных (Intel TXE) платформ (подробнее об этой технологии см. [5], [6]. В этой статье мы расскажем, как используя недокументированные команды (если термин «документированный» вообще применим к Intel ME), можно перезаписать память SPI flash и реализовать самый страшный сценарий — локальную эксплуатацию уязвимости в ME (INTEL-SA-00086). Корнем данной проблемы оказался недокументированный режим работы Intel ME — Manufacturing Mode.

Что такое Manufacturing Mode

Intel ME Manufacturing Mode — сервисный режим работы, предназначенный для конфигурирования, настройки и тестирования конечной платформы на стадии производства; он обязательно должен быть отключен перед поступлением оборудования в продажу и отгрузкой пользователю. Ни этот режим, ни его потенциальные риски не описаны в публичной документации Intel. Обычный пользователь не имеет возможности выключить его самостоятельно, так как утилита для управления им из пакета Intel ME System Tools официально не доступна. Отметим, что никакие программные средства защиты не способны защитить пользователя, в случае если этот режим оказался включенным, или хотя бы оповестить его об этом. Даже утилита Chipsec [2], которая специально предназначена для выявления ошибок конфигурации чипсета и процессора на уровне прошивки UEFI (в частности, неправильного конфигурирования прав доступа к регионам SPI flash), ничего не знает об Intel Manufacturing Mode.

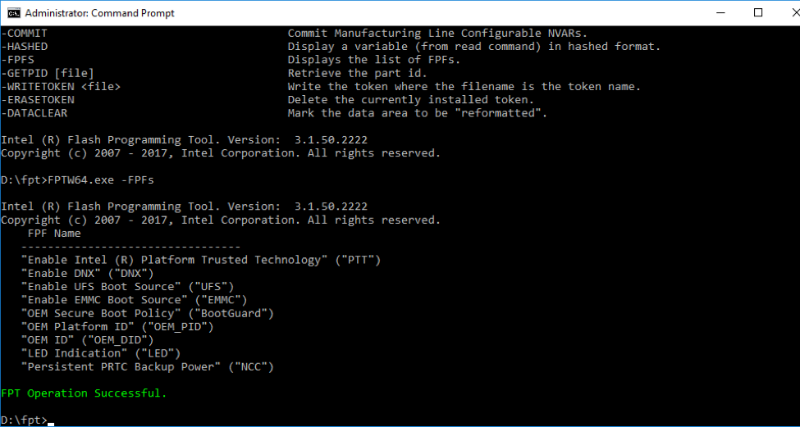

Этот режим позволяет задавать критически важные параметры платформы, хранящиеся в однократно записываемой памяти (FUSES). Примером таких параметров, которые «зашиваются» во FUSES, являются параметры BootGuard (режим, политики, контрольная сумма ключа цифровой подписи для модулей ACM и UEFI). Часть из них называются FPF (Field Programmable Fuses). Список FPF, которые могут быть записаны в FUSES (неполный, на самом деле ряд FPF нельзя задать напрямую), можно получить через утилиту FPT (Flash Programming Tool) из пакета Intel ME System Tools.

Рис 1. Результат работы опции –FPFs утилиты FPT

Следует отметить, что на долю FPFs приходится лишь часть общего массива FUSE, а большая часть этой памяти используется самой Intel для хранения множества параметров платформы. Например, часть пространства этого массива называется IP Fuses и предназначена для хранения конфигурационных параметров отдельных аппаратных модулей (Intelligent Property). Так, специальное устройство DFx Aggregator хранит во FUSE признак того, является ли платформа серийной или тестовой.

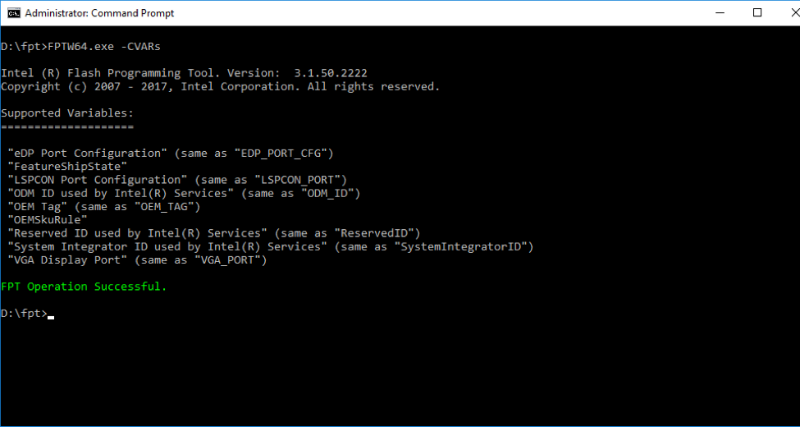

Помимо FPF, в Manufacturing Mode производитель оборудования имеет возможность задавать параметры прошивки Intel ME, которые хранятся во внутренней файловой системе прошивки — MFS, на носителе SPI flash. Эти параметры могут быть изменены в случае перепрограммирования SPI flash. Они носят название CVARs (Configurable NVARs, Named Variables).

За установку CVARs отвечает модуль прошивки Intel ME — mca_server. MCA — это аббревиатура Manufacture-Line Configuration Architecture, общего названия процесса конфигурации платформы на этапе производства. CVARs, так же как и FPF, могут быть заданы и прочитаны с использованием FPT.

Рис 2. Список CVARs, выводимых утилитой FPT для платформы Broxton P

Список переменных CVARs зависит от платформы и версии прошивки Intel ME. Для чипсетов, поддерживающих технологию Intel AMT, одной из таких переменных является пароль для входа в MEBx (ME BIOS Extension).

Установка FPFs и практически всех переменных CVARs возможна только в том случае, если прошивка Intel ME функционирует в Manufacturing Mode. Сам процесс установки FPFs разделен на два этапа: задание значений FPFs (которые сохраняются во временную память) и перенос значений FPFs в массив фьюзов. При этом первый этап возможен только в Manufaturing Mode, а реальный «прожиг» происходит автоматически, после выхода из Manufacturing Mode, если во время работы в этом режиме производитель задал значения FPF и при этом соответствующий диапазон в массиве фьюзов еще никогда не записывался. Таким образом, если система функционирует в Manufacturing Mode, переменные FPF, скорее всего, не инициализированы.

Признак отключения Manufacturing Mode хранится в файле /home/mca/eom на MFS, таким образом при перезаписи SPI flash прошивкой c базовой файловой системой (подробнее в [9]) платформа имеет возможность опять функционировать в Manufacturing Mode (но перезаписать FUSES уже не получится).

OEM public key

Таким образом, процедура конфигурации платформ Intel довольно сложна и состоит из нескольких этапов. Если производитель оборудования нарушил или изменил последовательность, то платформа подвергается серьезному риску. Даже если Manufacturing Mode завершен, производитель мог не записать FUSES, что даст возможность злоумышленнику сделать это за него, записав свои значения вместо ключа для подписи стартового кода модулей BootGuard (AСM) и UEFI и таким образом позволив загружаться платформе только с его вредоносным кодом, причем на постоянной основе. Это приведет к безвозвратной потере оборудования, так как мошеннический ключ будет прописан в постоянную память, навсегда (подробности этой атаки можно найти в исследовании Александра Ермолова «Safeguarding rootkits: Intel BootGuard» [8]).

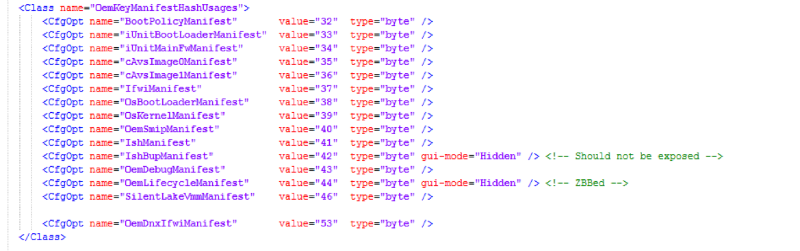

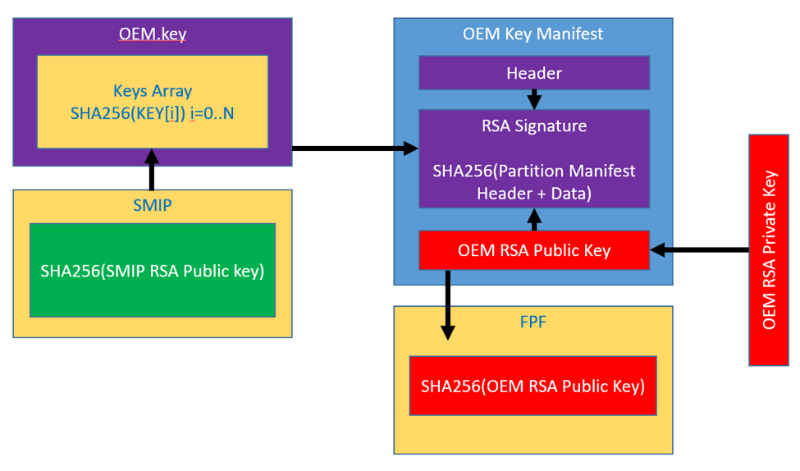

В новых системах (Apollo Lake, Gemini Lake, Cannon Point) в FPF хранится не только ключ для BootGuard, но и открытый ключ OEM (вернее, SHA-256 от RSA OEM public key), на который опираются сразу несколько механизмов защиты ME. Например, в специальном разделе SPI flash, называемом Signed Master Image Profile (SMIP), хранятся заданные производителем PCH Straps (аппаратная конфигурация PCH). Этот раздел подписан на ключе, SHA-256 от которого помещен в специальный файл на SPI flash. Этот файл называет oem.key, находится в разделе FTPR и содержит разные публичные ключи, поставляемые OEM, для подписи самых разных данных. Приведем полный список наборов данных, которые подписываются производителем, каждый на уникальном ключе, для платформы Cannon Point:

Рис 3. Список подписываемых OEM данных платформы CNP

Сам файл oem.key подписан общим корневым ключом OEM, хеш-сумма которого должна быть записана в FPFs.

Рис 4. OEM Signing

Обход блокировки записи в ME-регион

До недавнего времени (до Intel Apollo Lake) прошивка Intel ME находилась в отдельном SPI-регионе, который имел независимые права доступа для CPU, GBE и ME. Таким образом, при правильной конфигурации атрибутов доступа со стороны CPU (основной системы) невозможно было ни прочитать, ни записать прошивку ME. Однако современные SPI-контроллеры чипсетов Intel, имеют специальный механизм Master Grant. Эта технология закрепляет за каждым SPI-мастером строго определенную часть SPI flash, этот мастер является владельцем своего региона, вне зависимости от прав доступа указанных в SPI-дескрипторе. Каждый мастер имеет возможность предоставить доступ (на чтение или на запись) к своему (и только своему) региону другому мастеру, какому пожелает.

Рис 5. Отрывок документации Intel, описывающий SPI Master Grant

Таким образом, даже если в SPI-дескрипторе прописан запрет на доступ к SPI-региону ME со стороны хоста, ME может все равно предоставить доступ к своим данным. На наш взгляд, это сделано для возможности обновления прошивки Intel ME в обход стандартного алгоритма.

Host ME Region Flash Protection Override

В прошивке Intel ME реализована специальная HECI-команда, которая позволяет открыть доступ на запись к ME-региону SPI со стороны CPU. Она называется HMR FPO (Host ME Region Flash Protection Override). В одном из наших предыдущий исследований мы подробно описывали эту команду [5]. У нее есть несколько особенностей.

После получения команды HMR FPO прошивка откроет доступ к своему региону только после перезагрузки. В самом МЕ также предусмотрена защита: команда воспринимается только в период выполнения UEFI BIOS, до так называемого момента End of Post (EOP). EOP — это еще одна HECI-команда, которую посылает UEFI BIOS до передачи управления операционной системе (ExitBootServices). В некоторых BIOS Setup можно найти опцию, которая и обеспечивает отправку команды HMRFPO до EOP.

Рис 6. Открытие ME-региона в BIOS

После получения EOP прошивка ME игнорирует HMR FPO, возвращая соответствующий статус. Но это происходит только после завершения режима Manufacturing Mode. Таким образом, прошивка ME в Manufacturing Mode воспринимает HMR FPO в любое время, вне зависимости от End of Post. Если производитель не закрыл режим Manufacturing Mode, злоумышленник (формально говоря, для этого нужны права администратора, но ведь даже ядро ОС изначально не может перезаписывать прошивку ME) может в любое время изменить прошивку ME. На этом этапе атакующий может перезаписывать образ МЕ, например для эксплуатации уязвимости INTEL-SA-00086. При этом возникает необходимость перезагрузки, но это не является помехой на практически всех платформах, кроме MacBook. Именно на компьютерах Apple существует дополнительная проверка в UEFI, которая осуществляется в момент старта и блокирует запуск системы, если регион ME открыт с помощью HMRFPO. Однако, как мы покажем далее, этот механизм защиты преодолевается, если прошивка ME функционирует в Manufacturing Mode.

Перезагрузка ME без перезагрузки основного CPU

В современных компьютерах существует несколько вариантов перезагрузки платформы. Из них задокументированы: глобальная перезагрузка и перезагрузка только основного CPU (без перезагрузки ME). Однако, если существует способ перезагрузить МЕ без перезагрузки основного CPU (предварительно выполнив также команду HMRFPO), доступ к региону откроется, а основная система продолжит функционировать.

Рис 7. Управление типом перезагрузки

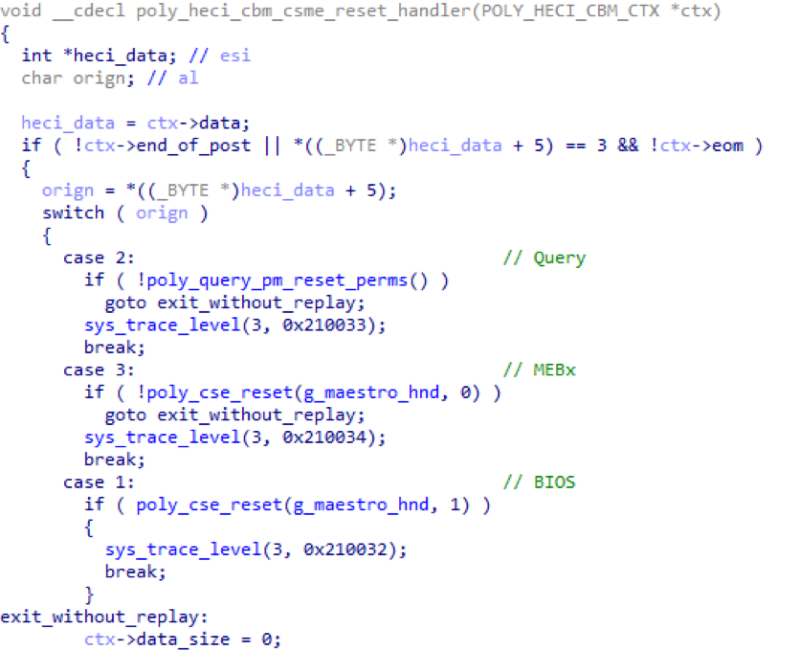

Исследовав внутренние модули прошивки ME, мы обнаружили, что существует HECI-команда («80 06 00 07 00 00 0b 00 00 00 03 00», подробнее об отправке команд см. [5]) для перезагрузки только (!) ядра Intel ME, которая в Manufacturing Mode может быть послана также в любое время, даже после EOP.

Рис 8. Листинг дизассемблера функции, выполняющей обработку HECI-команд перезагрузки ME

Таким образом, злоумышленник, послав эти две HECI-команды, открывает ME-регион и может писать туда любые данные, без перезагрузки платформы. При этом совершенно неважно, чтó содержит SPI-дескриптор, то есть правильные атрибуты защиты SPI-регионов не защищают прошивку ME от изменения, если система функционирует в Manufacturing Mode.

Практический случай: уязвимость CVE-2018-4251

Мы проанализировали несколько платформ разных производителей. Среди них были ноутбуки компании Lenovo и Apple MacBook Prо. В исследованных компьютерах из линейки Yoga и ThinkPad мы не нашли каких-либо проблем, связанных с Manufacturing Mode, зато ноутбуки компании Apple, основанные на чипсетах Intel, функционируют в Manufacturing Mode. После передачи этой информации в компанию Apple данная ошибка (CVE-2018-4251) была исправлена в обновлении ОС macOS High Sierra 10.13.5.

Локальная эксплуатация INTEL-SA-00086

Итак, используя уязвимость CVE-2018-4251, злоумышленник может записывать старые версии прошивки ME, содержащие уязвимость INTEL-SA-00086, и при этом ему не нужен ни SPI-программатор, ни доступ к перемычке HDA_SDO (то есть физический доступ). Таким образом реализуется самый опасный — локальный — вектор этой уязвимости (выполнение произвольного кода в прошивке ME). Примечательно, что в пояснениях к бюллетеню безопасности INTEL-SA-00086 Intel не упоминает открытый Manufacturing Mode как средство для эксплуатации данной уязвимости локально, без физического доступа, а говорит лишь о том, что локальная эксплуатация возможна только при неправильной настройке доступа к SPI-регионам, что не соответствует действительности. Для защиты пользователей мы решили описать, как проверить наличие Manufacturing Mode и как его отключить.

Как защититься

В пакет системных утилит для разработчиков оборудования на основе чипсетов и процессоров Intel (Intel System Tools) входит утилита MEInfo (TXEInfo, SPSInfo для мобильных и серверных платформ соответственно), которая предназначена для того, чтобы получить расширенную диагностическую информацию о текущем состоянии прошивки Management Engine и всей платформы в целом. Мы демонстрировали эту утилиту в одном из наших предыдущих исследований, посвященном отключению ME и недокументированному режиму HAP (High Assurance Platform) [6]. Эта утилита, вызванная с флагом –FWSTS, выдает подробное описание статусных HECI-регистров и сообщает статус Manufacturing Mode (установленный 4-й бит статусного регистра FWSTS сигнализирует о том, что Manufacturing Mode активен).

Рис 9. Пример вывода утилиты MEInfo

Мы также разработали программу [7], с помощью которого можно проверить статус Manufacturing Mode, если у пользователя по какой-либо причине нет доступа к Intel ME System Tools.

Рис 10. Пример работы скрипта mmdetect

Возникает вопрос, как самостоятельно завершить Manufacturing Mode, если оказалось так, что производитель не сделал этого. Для завершения Manufacturing Mode утилита FPT имеет специальную опцию, –CLOSEMNF, которая, кроме своего основного назначения, также позволяет установить рекомендуемые права доступа к регионам SPI flash в дескрипторе.

Рис 11. Результат работы утилиты FTP с опцией –CLOSEMNF

В данном примере мы использовали параметр NO опции –CLOSEMNF для того, чтобы не выполнять перезагрузку платформы, которая производится по умолчанию сразу после завершения Manufacturing Mode.

Заключение

Наше исследование показывает, что проблема Manufacturing Mode прошивки Intel ME существует и даже такие крупные производители, как Apple, способны ошибаться при конфигурации платформ Intel. Хуже всего, что нет никакой публичной информации на эту тему и конечные пользователи даже не догадываются о такой серьезной проблеме, способной привести к потере конфиденциальной информации, появлению неудаляемых руткитов и безвозвратному выводу оборудования из строя.

Кроме того, у нас есть подозрения, что возможность перезагружать ME без перезагрузки основного CPU может повлечь за собой и другие проблемы в безопасности из-за рассинхронизации состояний BIOS/UEFI и ME.

Как убрать "manufacture programming mode is in unlock".

ЕСЛИ НЕ ХОТИТЕ, ЧТОБЫ ВАС ЗАМИНУСИЛИ НЕ ПУБЛИКУЙТЕ В ЭТОМ СООБЩЕСТВЕ ПРОСЬБЫ О ПОМОЩИ В РЕМОНТЕ, ДЛЯ ЭТОГО ЕСТЬ ВТОРОЕ СООБЩЕСТВО:

Посты с просьбами о помощи в ремонте создаются в дочернем сообществе: https://pikabu.ru/community/HelpRemont

К публикации допускаются только тематические статьи с тегом «Ремонт техники».

В сообществе строго запрещено и карается баном всего две вещи:

В остальном действуют базовые правила Пикабу.

Вот и сдеанонили

Ответ на пост «ОПГ Анимешников о_О»

Короче кто не в теме что произошло и как это было — тусовались анимешники в ТЦ (торговом центре), как все подростки тусуются в ТЦ, обсуждали свои японские мультики и хихикали, кто кому бы вдул из тянок (девочек из аниме).

Одеты фанаты аниме были естественно в стиле своих любимых героев — крашенные волосы и толстовки с символами из мультфильма. Тут к ним пристала другая группа подростков — тупо гопники, нацики, фанаты футбола. Гопники начали анимешников ущемлять и провоцировать, ну и началась драка. Короче гопники, неожиданно, получили хороших пиздюлей.

Информация об этом просочилась, всякие блогеры и телеграмм каналы осветили это и кто-то пульнул шутку, что анимешники организовали опг под названием ЧВК Рёдан (ЧВК (частная военная компания) — потому что модное слово, а Рёдан — потому что у каких-то анимешников был паук с цифрой 4 на спине, это в аниме пауков носили местные гопники «Рёдан» (аниме, где обитали эти гопники — подростковое, поэтому преступления эти гопники совершали там соответствующие).

Вы поняли? Реальные футбольные гопники спровоцировали и получили пизды от фанатов мультиков, в которых последние подражали мультипликационным гопникам, а блогеры, в шутку этих героев назвали ЧВК Рёдан.

И тут понеслось, стали массово появляться сообщения, что ЧВК (они же ЧВК, значит они что-то должны захватывать) Рёдан захватили ТЦ Плаза и с боем прорываются к свободной кассе Вкусно и точна. Сотрудники ЧВК Рёдан были замечены в ТЦ Северный, где они захватили палатку со сладостями.

Я вам напомню, что никаких ЧВК Рёдан не существует.

Государство возбудилось. А как не возбудиться? Подростки же устроили бунт, посыпались массовые звонки в органы (от тех же подростков, которые в это время тусовались в разных ТЦ), что в каком-то ТЦ видели организованные группы подростков, пытающиеся оные захватить. Массово выехал ОМОН (видео как ОМОН штурмует ТЦ полно) и стал пытаться найти представителей ЧВК Рёдан, которые пытаются захватить ТЦ. И ОМОН их нашел и даже немного побил.

Дети, вы готовы? Да, капитан!

Помните футбольных фанатов, которые любят подраться с другими подростками, которые выглядят не так, как они? Те самые футбольные фанаты, которые получили пизды от анимешников (причем получили заслуженно и очень позорно)? Как вы думаете, гопники смирились с мыслью, что их побили любителе Маши и Медведя? Конечно же нет. Был брошен кличь и все около-фанатские группировки обоссанных футбольных фанатов, гопников и нациков, бросились ловить анимешников в ТЦ, что бы им отомстить. А анимешники что, дурачки, ждать подкрепление ауе’шной гопоты (запрещенная организация в России)? Нет конечно, они пошли домой хвастаться в Телеграмме и в ВК, что наконец-то дали отпор гопникам! Тем более их дома ждет мама со вкусными пирожками и их любимая виртуальная тянка в экране компьютера!

Злые гопники бегали по нескольким ТЦ и ловили группки детей и подростков (которые обычно тусуются во всех ТЦ любой страны мира) в поисках анимешников, но найти их не могли, дали по шее нескольким ни в чем не повинным детям и тут гопники увидели их. По всем эскалаторам медленно в 2 ряда в полной выкладке поднимались ровные ряды ОМОНА.

Тут гопники поняли, что что-то не так, но бежать уже было некуда. ОМОН сурово окинул взглядом представителей ЧВК Рёдна, которые прямо у них на глазах захватывают ТЦ и бьют невинных детей.

Начался настоящий эпический бой ОМОНА с ЧВК Рёдан!

Ну как эпический. Эпический, но не долгий, т.к. ОМОН это не анимешники (может быть только скрытые) и футбольных дурачков-гопников он отпиздил намного быстрее настоящими резиновыми дубинками, чем любители японской анимации своими воображаемыми расенганами, которыми пуляют анимешники (энергетическая сфера, выпускаемая сложенными руками в направлении противника — её никто не видит, кроме владельца)!

Пошли массовые отчеты от ОМОНА о массовых задержаниях новой подростковой опг! Куча фото и видео наполнили сеть.

Подключились какие-то около-военные блогеры, разгоняя эти новости, люди в шутку пошли делать карты торговых центров, где на подобии Бахмута на Украине были отображены продвижение участников ЧВК Рёдан и противостоящих им бойцов ОМОНА, показаны какие магазины модной одежды и рестораны с вкусняшками уже захвачены и т.д.

Начали выступать общественные деятели и политики. какие-то старые пердуны опять решили всё запретить, ничего не понимая и не разобравшись во всем. Выступила Мизулина с резким осуждением деструктивной деятельности (я вам напомню — не существующей организации) ЧВК Рёдан, повылазили всякие депутаты-долбаёбы с предложением вообще запретить аниме.

Ох. Анимешники, которые дали пизды гопника в это время кушали мамины пирожки с горячим сладким чаем и смотрели новую серию их любимого аниме. ОМОН грузил толпы отпизженных гопников в автозаки, думая что это ЧВК Рёдан. а шум всё нарастал.

Что слышат подростки? Хотят запретить их любимые японские мультики. Что делают подростки, когда кто-то им что-то запрещает? Делают всё наоборот! Вы запрещаете аниме из-за ЧВК Рёдан? Значит мы туда вступим!

Эффект Стрейзанд (англ. Streisand effect) — социальный феномен, выражающийся в том, что попытка изъять определённую информацию из публичного доступа (цензура) приводит лишь к её более широкому распространению (обычно посредством интернета).

Подростки кинулись в ВК и Телеграмм искать единомышленников в своих городах, никого не находили и начали создавать каналы и группы, привлекая туда новых участников. эти сообщества росли как на дрожжах. Просто нереальные толпы подростков реально пошли на улицы и в ТЦ, что бы показать государству, что не надо их обижать и ущемлять их права.

Это идиотия разрослась на огромное количество городов, перекинулось на Беларусь и Украину.

Сейчас толпы подростков бегают по площадям Украинских городов возле местных ТЦ и кричат «Нет войне». Беларусь как и Россия выпустили ОМОН и ловят толпы подростков.

Разобравшись, что ЧВК Рёдна не существует и это откровенный фейк, выросший из чей-то шутки, наши представители власти сразу же сменили риторику, заявив, что это всё проделки Украинского ЦИПСО. нееееет, изначально это всё ваша ебанутость и ссыкливость привела к такому положению вещей.

Я вам напомню. Анимешники побили напавших на них гопников.

Народный юмор уже начал перемалывать всю это идиотскую ситуацию.

UPD/ экспертное мнение от Жоры:

Псковский десант, я вас помню мужики, каждый год!

Ну и мр@зь же ты

Небольшое предисловие.

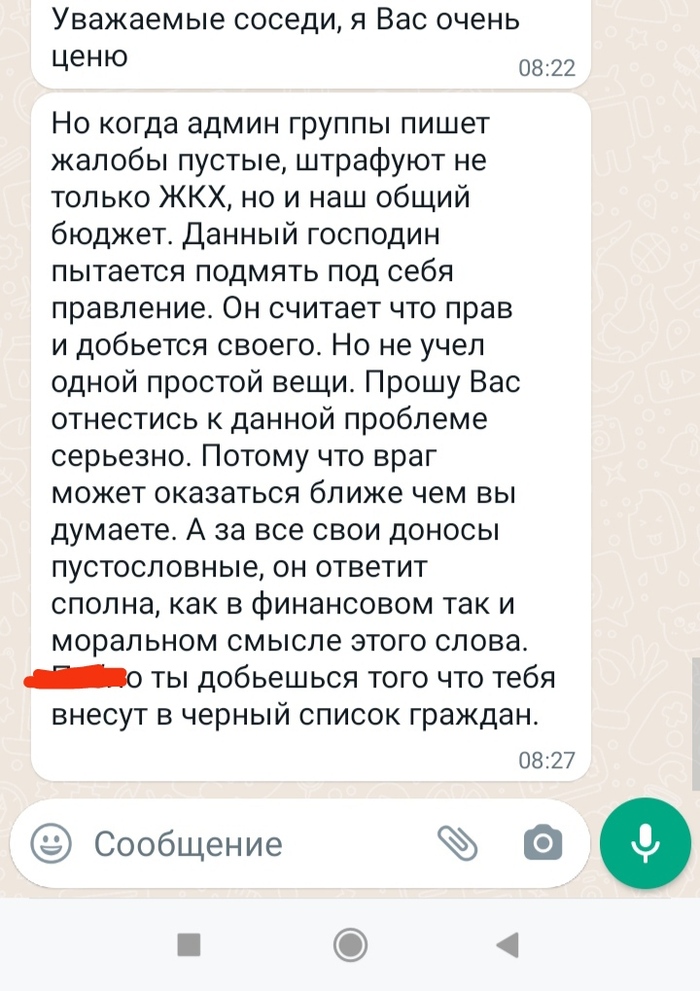

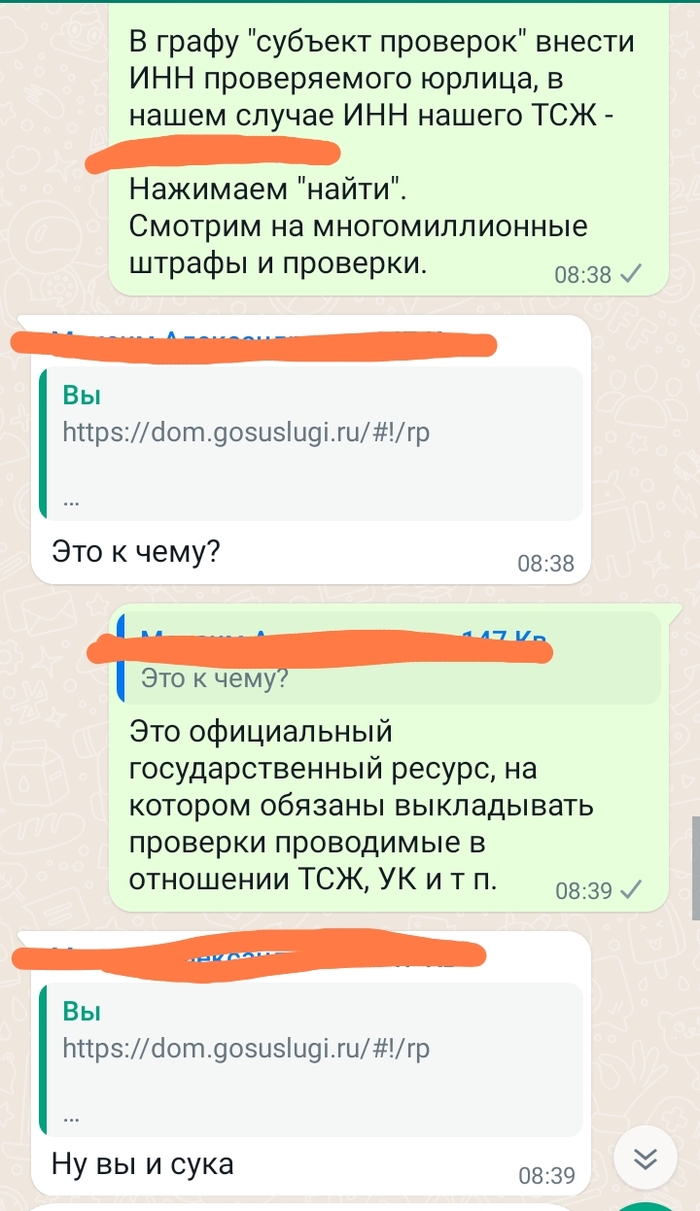

Ради эксперимента организовал внеочередное собрание собственников в ГИС ЖКХ. Голосование электронное, авторизация через Госуслуги, подделать голоса нельзя, по крайней мере мне не известен способ, да и любой собственник может в личном кабинете посмотреть свой бланк. Вопросы на голосовании поставлены насущные но без особых финансовых вливаний, чтобы не вмешиваться в формирование бюджета. Это не понравилось председателю ТСЖ. Потихоньку начинает "греть" людей. Кто-то слушает, кто-то посылает, а кто-то верит. И вот что получилось сегодня утром:

Не стал полемизировать , не стал придираться к словам. Скинул инструкцию и ссылку на раздел ГИС ЖКХ где можно узнать о всех проверках в отношении ТСЖ ну и о штрафах:

Вот такой я мудак, на вранье ловлю.

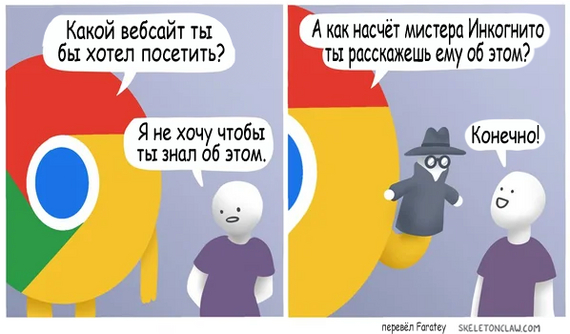

Девушки: «Держу пари, он изменяет мне!»

Тем временем парни

Когда в вакансии не соврали, но всё равно что-то не так.

Ответ Vzazu в «Ревнивец»

У меня тоже есть, что рассказать!

Было лет 15 назад. Выходной, часов 6 утра, сладко спим с парнем. Звонок на сотовый, зачем-то взяла трубку, там оооочень возмущённый женский голос:

— Это ConDar? (имя прям угадала, но оно у меня распространëнное)

— Вы зачем моему Диме звоните?

Тут я аж проснулась:

— Какому Диме? Вы о чём вообще?

— Моему Димеееее. Хватит звонить.

— Девушка, у меня из знакомых Дим только бывший одноклассник, которого я с самого выпуска и не видела. И вообще, 6 утра! Совесть имейте.

— В смысле 6 утра? Я куда звоню?

— В Москву вы звоните!

— Ой, кажется, правда ошиблась, я из Уфы. Извините.

Трубку положила, очень надеялась спать дальше, тут звонок с этого же номера и, собственно, фраза, из-за которой я и запомнила эту историю:

— Я, конечно, извиняюсь, что опять звоню, но, скажите, пожалуйста: я могу вам доверять?

Справедливо

Наш маленький секрет

Ответ на пост «Ревнивец»

Ооо, у меня есть что вспомнить)

Совсем недавно забираю ребенка из музыкалки, рядом топчется её одноклассница, мама за ней не приехала вовремя, а на телефоне нет денег. Начали звонить с моего телефона, дозвонились, они там договорились, всё.

На следующий день мне звонок с какого то номера, мужик:»Аллё», «Слушаю» отвечаю.

Мужик завис, видимо то, что ответила женщина сбило его настройки.

«. а это кто?» говорит.

«Вы по какому вопросу?» спрашиваю (ну мало ли,может по работе)

Тут мужик решили идти ва-банк.

«Ты зачем моей жене вчера звонила, а?»

Я затупила, стала вспоминать, кому я звонила вчера.

«Это кому?» спрашиваю.

«МОЕЙ ЖЕНЕ! ТЫ ЗАЧЕМ ЗВОНИЛА?»

«Иди на хер, мужик», повесила трубку.

Мне еще потом в довесок прилетела смска:

«НЕ ЗВОНИ МОЕЙ ЖЕНЕ.»

Вау, подумала я, какие страсти..

Единственный вариант, кому я звонила накануне, это мама той девочки из музыкалки..

Как не скучно живут люди)

Заблуждения о шахтерах

Хотелось бы рассказать вам о такой не лёгкой профессии как шахтёр, и развеять всё слухи.

1. Шахта это не сложная работа. Мы работаем всего лишь 8 часов, и не факт, что ты будешь выполнять свои прямые обязанности. Очень часто бывает, что в забое нет напряжения, нет давления воды, нет давления воздуха, сработал датчик метана, сработал датчик подачи кислорода, и тд. При этом вся работа останавливается. И мы валяемся, спим. Но иногда да, приходится работать так, что можно от пота выжимать робу. Когда нужен план (датчики не занавешеваем) мы работаем.

2 . Работа в шахте это не сахар. Абсолютная правда. Если ты любишь замкнутые пространства , сырость, сквозняки, шум, опасность, пыль, долгие переходы ногами, грязь, то это работа для тебя. Шахта даст тебе всё это с лихвой!

3. Среди шахтёров нет алкоголиков. Каждую смену необходимо дважды дышать в трубку, и бывают внезапные проверки по наркотикам. Все кто пьёт сильно, или даже балуется травой давно отсеялись.

4. Шахтёры тупые. Такие же как и все, как и в других профессиях, есть кто умнее, есть кто тупой. Тупой будет всю жизнь на лопате.

Раз в год проверка знаний (обучение 5 дней и экзамен), раз в год проверка тб(обучение 14 дней и экзамен) обучение владения новой техникой. Ежедневно, способы добычи угля меняются, в вместе с ней и работа. Это всё надо изучать. Начиная от цифр (концентрация метана, концентрация угарного газа, примеси в шахтной атмосфере от дизельного транспорта, закачивание газа, для проверки огне опасности)

Продолжая шахтными машинами. На которых надо учится ездить. РЕД, Дрифтраннер, Шарф, ЕД, и многое другое.

И заканчивая требованиями безопасности, охотой на риски, ежесменовоой инструктацией .

4. в шахте опасно. В шахте опасно.

5 . Мало платят за такой не лёгкий труд.

59 дней отпуск в году, 70 к белой зп. Премии, поощерения, выслуга, Оплачевыемые больничные, раз в три года бесплатные билеты и отдых в санатории. Хм..

6. Работа в офисе, тупо тыкать пальцами по клаве. О нет. Я работал и там, и там. И могу сказать с уверенностью, сидеть на попе весь день, а потом грязным ехать через весь город домой. Я отработал смену, принял горячий душ, зашёл в столовую, заказал себе кофе, дождался комфортабельный автобус, и приехал домой.

А дома жена, которой я говорю какой я уставший нахуй с шахты пришёл)))) шутка

Не верьте ребят в стереотипы) всё профессии важны (кроме риэлторов).

Всем всех благ. Если есть вопросы задавайте)

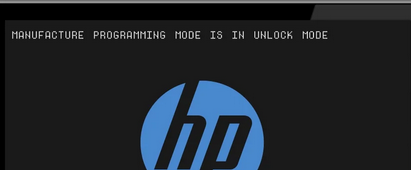

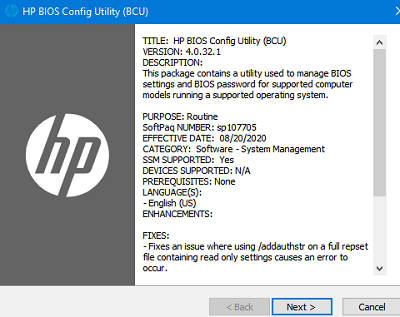

Removing “Manufacture programming mode is in unlock” on HP laptop

After updating BIOS firmware (flashing) on HP laptops using the HP BIOS Configuration Utility, the following message may appear every time the computer boots up:

Manufacture Programming Mode is in Unlock Mode

System is booting in manufacturing program mode

Manufacturing programming mode is set to unlocked

To continue booting the OS, you need to press the function key on a keyboard.

To remove this annoying message:

- Download and install the HP BIOS Configuration Utility (https://ftp.ext.hp.com/pub/caps-softpaq/cmit/HP_BCU.html – sp107705.exe);

- Open a command prompt and change directory:

- Run the command:

- Open the config.txt file with notepad:

- Replace the strings:

Как Убрать Manufacture Programming Mode Is In Unlock Mode Hp

Небольшой лайфхак как убрать надоедливую надпись » manufacture programming mode is in unlock mode» которая обычно возникает после перепрошивки микросхемы BIOS на ноутбуках HP.

Most recent Laptopworld — Мир Ноутбуков channel videos

- Как Правильно Отсоединить Шлейфы И Разъемы В Ноутбуке

- Как Добавить Программу В Исключение Из Обнаружения Антивируса Eset

- Временная Анонимная Почта @Email

Подписывайтесь на наш Telegram канал! @thewikihow открыть Мониторим видео тренды 24/7