Brain (компьютерный вирус) — Brain (computer virus)

Brain — это стандартное отраслевое название для компьютерный вирус, который был выпущен в своей первой форме в январе 1986 г. и считается первым компьютерным вирусом для MS-DOS.

Содержание

- 1 Описание

- 2 Ответ автора

- 3 Варианта

- 4 См. Также

- 5 Ссылки

- 6 Внешние ссылки

Описание

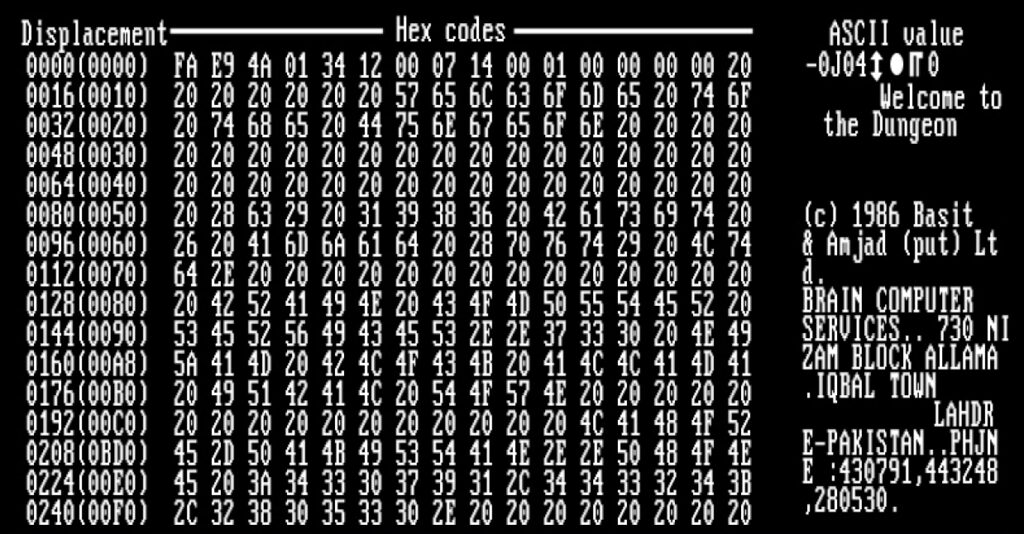

Brain влияет на IBM PC, заменяя загрузочный сектор из гибкого диска остроумие h копия вируса. Настоящий загрузочный сектор перемещается в другой сектор и помечается как плохой. На зараженных дисках обычно имеется пять килобайт поврежденных секторов. Метка диска обычно меняется на © Brain, и в зараженных загрузочных секторах можно увидеть следующий текст:

Добро пожаловать в темницу (c) 1986 Amjads (pvt) Ltd VIRUS_SHOE RECORD V9.0 Посвящается динамической памяти миллионов вирусов, которых сегодня уже нет — СПАСИБО ХОРОШО . ОСТОРОЖНО ЭР..ВИРУСА: эта программа обнаруживает, что программа следует за этими сообщениями. $ # @% $ @ !!

В этой версии текста есть много незначительных и основных вариаций. Вирус замедляет работу дисковода гибких дисков и делает семь килобайт памяти недоступными для DOS. Мозг был написан Амджадом Фаруком Алви и Баситом Фаруком Алви, которые в то время жили в Чах Миран, недалеко от железнодорожного вокзала Лахора, в Лахоре, Пакистан. Братья рассказали журналу TIME, что они написали его для защиты своего медицинского программного обеспечения от незаконного копирования, и предполагалось, что оно направлено только на нарушение авторских прав. Загадочное сообщение «Добро пожаловать в темницу», предостережение и отсылка к раннему форуму программирования на Dungeon BBS, появилось через год, потому что братья лицензировали бета-версию кода. Связаться с братьями для получения финальной версии этой версии программы не удалось.

В Brain отсутствует код для работы с жестким диском разбиением на разделы, и он избегает заражения жестких дисков, проверяя самый старший бит номера диска BIOS, к которому осуществляется доступ. Brain не заражает диск, если бит сброшен, в отличие от других вирусов того времени, которые не обращали внимания на разбиение диска на разделы и, следовательно, уничтожали данные, хранящиеся на жестких дисках, обращаясь с ними так же, как с дискетами. Мозг часто оставался незамеченным, частично из-за этой преднамеренной неразрушимости, особенно когда пользователь почти не обращал внимания на низкую скорость доступа к гибким дискам.

К вирусу прилагались адреса братьев и три номера телефонов, а также сообщение, в котором пользователю сообщалось, что их машина заражена, и о необходимости вызвать их для вакцинации:

Добро пожаловать в темницу © 1986 Basit Амджадс (пвт). BRAIN COMPUTER SERVICES 730 NIZAM БЛОК. ТЕЛЕФОН АЛЛАМА IQBAL TOWN ЛАХОР-ПАКИСТАН: 430791,443248,280530. Остерегайтесь этого ВИРУСА. Свяжитесь с нами для вакцинации.

Эта программа изначально использовалась для отслеживания программы мониторинга сердца для IBM PC, и люди распространяли нелегальные копии дисков. Эта программа отслеживания должна была останавливать и отслеживать незаконные копии диска, однако программа также иногда использовала последние пять килобайт на дискете Apple, что делало невозможным дополнительное сохранение на диск другими программами.

Ответ автора

Когда братьям стало поступать большое количество телефонных звонков от жителей Соединенного Королевства, США и в другом месте, требуя дезинфицировать свои машины, они были ошеломлены и пытались объяснить возмущенным абонентам, что их мотивация не была злонамеренной. Их телефонные линии были перегружены. Братья вместе с другим братом, Шахидом Фарук Альви, продолжали бизнес в Пакистане в качестве провайдеров Интернет-услуг Brain NET в компании Brain Telecommunication Limited.

В 2011 году, через 25 лет после выхода Брэйна, Микко Хиппёнен из F-Secure поехал в Пакистан, чтобы взять интервью у Амджада для съемок документального фильма. Вдохновленные этим документальным фильмом и его широким распространением, группа пакистанских блоггеров взяла интервью у Амджада под вывеской Bloggerine.

Варианты

Ашар — старая версия Brain. Есть шесть вариантов, каждый с другим сообщением.

Что такое brain.exe? Это безопасно или вирус? Как удалить или исправить это

brain.exe это исполняемый файл, который является частью Головоломки игры мозга Программа, разработанная Программное обеспечение под рукой, Программное обеспечение обычно о по размеру.

Расширение .exe имени файла отображает исполняемый файл. В некоторых случаях исполняемые файлы могут повредить ваш компьютер. Пожалуйста, прочитайте следующее, чтобы решить для себя, является ли brain.exe Файл на вашем компьютере — это вирус или троянский конь, который вы должны удалить, или это действительный файл операционной системы Windows или надежное приложение.

Brain.exe безопасно, или это вирус или вредоносная программа?

Первое, что поможет вам определить, является ли тот или иной файл законным процессом Windows или вирусом, это местоположение самого исполняемого файла. Например, такой процесс, как brain.exe, должен запускаться из C: \ Program Files \ On Hand Software \ Brain Games Puzzles \ brain.exe и нигде в другом месте.

Для подтверждения откройте диспетчер задач, выберите «Просмотр» -> «Выбрать столбцы» и выберите «Имя пути к изображению», чтобы добавить столбец местоположения в диспетчер задач. Если вы обнаружите здесь подозрительный каталог, возможно, стоит дополнительно изучить этот процесс.

Еще один инструмент, который иногда может помочь вам обнаружить плохие процессы, — это Microsoft Process Explorer. Запустите программу (не требует установки) и активируйте «Проверить легенды» в разделе «Параметры». Теперь перейдите в View -> Select Columns и добавьте «Verified Signer» в качестве одного из столбцов.

Если статус процесса «Проверенная подписывающая сторона» указан как «Невозможно проверить», вам следует взглянуть на процесс. Не все хорошие процессы Windows имеют метку проверенной подписи, но ни один из плохих.

- Находится в C: \ Program Files \ Игры \ Головоломки вложенная;

- Издатель: Программное обеспечение под рукой

- Полный путь: C: \ Program Files \ On Hand Software \ Головоломки \ Brain Games \ brain.exe

- Файл справки:

- URL издателя: www.onhandsoftware.com/Support.html

- Известно, что до по размеру на большинстве окон;

Если у вас возникли какие-либо трудности с этим исполняемым файлом, вы должны определить, заслуживает ли он доверия, перед удалением brain.exe. Для этого найдите этот процесс в диспетчере задач.

Найдите его местоположение (оно должно быть в C: \ Program Files \ Games \ Brain Games Puzzles) и сравните его размер с приведенными выше фактами.

Если вы подозреваете, что можете быть заражены вирусом, вы должны немедленно попытаться это исправить. Чтобы удалить вирус brain.exe, необходимо Загрузите и установите приложение полной безопасности, например Malwarebytes., Обратите внимание, что не все инструменты могут обнаружить все типы вредоносных программ, поэтому вам может потребоваться попробовать несколько вариантов, прежде чем вы добьетесь успеха.

Кроме того, функциональность вируса может сама влиять на удаление brain.exe. В этом случае вы должны включить Безопасный режим с загрузкой сетевых драйверов — безопасная среда, которая отключает большинство процессов и загружает только самые необходимые службы и драйверы. Когда вы можете запустить программу безопасности и полный анализ системы.

Могу ли я удалить или удалить brain.exe?

Не следует удалять безопасный исполняемый файл без уважительной причины, так как это может повлиять на производительность любых связанных программ, использующих этот файл. Не забывайте регулярно обновлять программное обеспечение и программы, чтобы избежать будущих проблем, вызванных поврежденными файлами. Что касается проблем с функциональностью программного обеспечения, проверяйте обновления драйверов и программного обеспечения чаще, чтобы избежать или вообще не возникало таких проблем.

Согласно различным источникам онлайн, 7% людей удаляют этот файл, поэтому он может быть безвредным, но рекомендуется проверить надежность этого исполняемого файла самостоятельно, чтобы определить, является ли он безопасным или вирусом. Лучшая диагностика для этих подозрительных файлов — полный системный анализ с Reimage, Если файл классифицируется как вредоносный, эти приложения также удаляют brain.exe и избавляются от связанных вредоносных программ.

Однако, если это не вирус, и вам нужно удалить brain.exe, вы можете удалить Brain Games Puzzles со своего компьютера, используя его деинсталлятор, который должен находиться по адресу: C: \ Program Files1 \ Games \ BRAING

1 \ Setup .exe / удалить / q0. Если вы не можете найти его деинсталлятор, то вам может понадобиться удалить Brain Games Puzzles, чтобы полностью удалить brain.exe. Вы можете использовать функцию «Установка и удаление программ» на панели управления Windows.

- 1. в Меню Пуск (для Windows 8 щелкните правой кнопкой мыши в нижнем левом углу экрана), нажмите Панель управления, а затем под Программы:

o Windows Vista / 7 / 8.1 / 10: нажмите Удаление программы.

o Windows XP: нажмите Установка и удаление программ.

- 2. Когда вы найдете программу Головоломки игры мозгащелкните по нему, а затем:

o Windows Vista / 7 / 8.1 / 10: нажмите Удалить.

o Windows XP: нажмите Удалить or Изменить / Удалить вкладка (справа от программы).

- 3. Следуйте инструкциям по удалению Головоломки игры мозга.

Распространенные сообщения об ошибках в brain.exe

Наиболее распространенные ошибки brain.exe, которые могут возникнуть:

• «Ошибка приложения brain.exe».

• «Ошибка brain.exe».

• «Возникла ошибка в приложении brain.exe. Приложение будет закрыто. Приносим извинения за неудобства».

• «brain.exe не является допустимым приложением Win32».

• «brain.exe не запущен».

• «brain.exe не найден».

• «Не удается найти brain.exe».

• «Ошибка запуска программы: brain.exe».

• «Неверный путь к приложению: brain.exe.»

Эти сообщения об ошибках .exe могут появляться во время установки программы, во время выполнения связанной с ней программы, Brain Games Puzzles, при запуске или завершении работы Windows, или даже во время установки операционной системы Windows. Отслеживание момента появления ошибки brain.exe является важной информацией при устранении неполадок.

Как исправить brain.exe

Аккуратный и опрятный компьютер — это один из лучших способов избежать проблем с Brain Games Puzzles. Это означает выполнение сканирования на наличие вредоносных программ, очистку жесткого диска cleanmgr и ПФС / SCANNOWудаление ненужных программ, мониторинг любых автозапускаемых программ (с помощью msconfig) и включение автоматических обновлений Windows. Не забывайте всегда делать регулярные резервные копии или хотя бы определять точки восстановления.

Мозг (компьютерный вирус)

Brain — это группа вирусов загрузочного сектора, чья оригинальная версия стала известна как первая неконтролируемая вредоносная программа для MS-DOS — ПК .

Вирус заражает загрузочный сектор на гибких дисках , отформатированных с DOS FAT файловой системы .

Предшественник по имени Ашар был написан еще в январе 1986 года.

Оглавление

Псевдонимы

Название Brain появилось потому, что вирус изменил название носителя данных на (c)Brain . Предшественник изменил метку тома на (c)Ashar . Мозг также известен под названиями Lahore , Pakistani , Pakistani Brain , Brain.A , Brain-A , (c) Brain и UIUC . Журнал Business Week назвал Brain переизданием статьи «Пакистанский грипп» , указывая на то, что немецкий грипп означает « пакистанский грипп» .

Производители антивирусного ПО используют следующие термины:

- Avast! : Мозг

- Авира : мозг №2

- ClamAV : мозг . 2

- Доктор Веб : Brain.dropper

- F-Secure : мозг

- Гризофт : Мозг

- Лаборатория Касперского : Virus.Boot.Brain.a или Brain.a

- McAfee : BtDr.Brain

- Панда : Мозг.1986

- Bitdefender : Trojan.Dropper.Boot.Brain.A

- Софос : Капля мозгов

- Symantec : мозг

- Trend Micro : (C) МОЗГ

Версии и производные

Ашар был открыт только после Брейна, но это более ранняя версия Брэйна. Судя по изменениям кода и номеру версии, становится ясно, что первым был разработан вариант Ashar. Но Brain.A стал известен как первый вирус в диком для компьютеров MS-DOS. Есть шесть различных известных вариантов Ашара, но они отличаются только текстом, который они содержат.

Помимо Brain.A, существуют и другие известные производные группы вирусов. В большинстве случаев изменялся только текст сообщения. К наиболее распространенным версиям относятся:

- Brain.B также может заражать жесткие диски.

- Brain.C также может заражать жесткие диски, но не меняет имя носителя данных.

- Brain.Clone похож на Brain.C, но вместо текста отображает случайные символы.

- Brain.Clone.B — это вариант Brain.Clone, который уничтожает файловую систему FAT, если системное время при загрузке показывает 5 мая 1992 г. или более поздний момент времени.

- Brain.Shoe является производным от Brain.B и также известен под названием Ashar . Эта версия, вероятно, старше оригинала.

- В отличие от Brain.Shoe.B , Brain.Shoe.B не может заразить жесткие диски. Номер версии изменен на 9.1.

- Brain.TerseShoe — вариант, который отличается от Brain.Shoe только разрывом строки в сообщении.

- Brain.Jork содержит текст (C) Jork & Amjads (pvt) Ltd» .

- Brain.Singapore Дата защиты авторских прав — 1988, а не 1986. Текст почти идентичен оригинальной версии вируса, но после номеров телефонов стоит: Ver (Singapore) Beware of this «virus». It will transfer to a million of Diskettes. $# @%$@!!

функция

На зараженных дискетах в загрузочном секторе отображается следующий текст:

Скрытность

Хотя в 1986 году на рынке не было антивирусных программ, Brain уже использовал простую скрытую технику. Вирус пытается скрыться от обнаружения, INT 13 встраиваясь в . Если зараженный загрузочный сектор считывается, когда вирус находится в памяти и поэтому активен, Brain вместо этого отображает исходный загрузочный сектор. Например, шестнадцатеричный редактор MS-DOS и системная программа DEBUG были обмануты этим.

Ашар, предшественник Brain, также является первым известным стелс-вирусом.

инфекционное заболевание

Вирус заражает компьютер, заменяя загрузочный сектор своей копией. Фактический загрузочный сектор перемещается в другой сектор, который помечается как дефектный. На зараженных дискетах обычно три килобайта дефектных секторов. Имя диска (c)Brain изменено на.

В своей исходной версии Brain имеет функцию для правильной обработки разделов жесткого диска и позволяет избежать заражения жестких дисков, проверяя наиболее значимый бит номера диска в BIOS. Brain не заражает диски, у которых этот бит удален. Другие вирусы того периода не распознавали жесткие диски и частично лишали возможности доступа к данным на жестком диске, обращаясь с ними как с дискетами. Мозг часто не обнаруживался из-за его неразрушающего поведения, особенно если пользователь не обращал внимания на медленный доступ к дискете.

Код вируса включал адрес авторов, три номера телефона и сообщение, сообщающее пользователю, что его система заражена и что ему следует связаться с братьями для удаления:

Есть много мелких и крупных вариаций текста. Вирус замедляет работу дисковода и делает семь килобайт обычной памяти недоступными для DOS.

авторы

Мозг был написан двумя братьями, Баситом Фаруком Альви и Амджадом Фарук Альви, которые жили в пакистанском городе Чахмиран , Лахор . Братья рассказали журналу Time, что они написали вирус для защиты своего медицинского программного обеспечения от пиратства и что он был предназначен только для защиты нарушителей авторских прав.

Когда братьям поступило большое количество звонков от людей из США, Великобритании и других стран с просьбой очистить их системы, братья были ошеломлены и попытались объяснить возмущенным звонящим, что у них нет плохих намерений. В конце концов они отключили свою телефонную линию и пожалели, что разгласили контактные данные. Однако также предполагалось, что братья написали вирус, чтобы продвигать свою деятельность.

Братья Фарук Алви и по сей день (по состоянию на август 2020 года) ведут свой бизнес в Пакистане, у интернет-провайдера Brain Limited .

Мелочи

Заражение Brain побудило Джона Макафи начать поиск вредоносных программ. Он стал одним из первых производителей антивирусного программного обеспечения в 1987 году. Хотя он покинул компанию в 1994 году и продал ее в 1997 году, его имя до сих пор неразрывно связано с антивирусным программным обеспечением.

Вредоносные программы: как защитить себя

Раньше детей учили мыть руки перед едой и не доверять незнакомцам, сейчас — не скачивать сомнительные программы из интернета и не открывать спам. Цифровая гигиена в современном мире даже важнее запертой на ночь двери. Для совершения киберпреступления не нужно проникать в дом, достаточно — в смартфон. Naked Science расследует, что такое malware и как от него уберечься.

© Yuri Samoilov, Flickr

© Yuri Samoilov, Flickr

Зарождение угрозы: история компьютерных вирусов

Кроме гриппа или коронавируса, есть еще один тип вирусов, волнующий человечество: они живут в наших компьютерах. Как и биологические аналоги, компьютерные вирусы множат себя и распространяются, «заражая» объект влияния. Их воздействие может быть незначительным и раздражающим (предположим, немного подвисает компьютер или украли доступ к почтовому ящику), а может — совершенно разрушительным. Одно дело — вывести из строя частное устройство пользователя, другое — ядерную программу страны. На бытовом уровне вообще все вредоносное программное обеспечение часто называют вирусами, но с профессиональной точки зрения непосредственно вирусы — лишь малая часть современных вредоносных программ. Тем не менее именно с них началась история кибератак.

Теоретические основы для построения компьютерных вирусов были заложены еще в 40-50-х годах XX века, когда Джон фон Нейман (John von Neumann) написал работу по самовоспроизводящимся автоматам, а С. Пенроуз (L. S. Penrose) и Ф. Ж. Шталь (F. G. Stahl) описали модели структур, способных к размножению, мутациям и захвату. Их модели почти сразу реализовали в виде программного кода, который в современном понимании, правда, еще не был вредоносным. В 1950-х сотрудники Bell Labs воплотили в жизнь основную идею фон Неймана, создав игру под названием Core Wars. В ней программисты выпускали в общую область памяти «бойцов», запускали их одновременно и соревновались за контроль над компьютером.

Самые ранние задокументированные вирусы появились в начале 1970-х. Первым из них часто называют Creeper Worm — экспериментальную самовоспроизводящуюся программу, написанную Бобом Томасом (Bob Thomas) из BBN Technologies. Creeper получал доступ в сеть ARPANET (предшественник интернета) и копировал себя в удаленные системы, где показывал сообщение: «Я крипер, поймай меня, если сможешь!» Позднее Рэй Томлинсон (Ray Tomlinson) написал в ответ программу REAPER, которая тоже перемещалась по Сети и, обнаруживая CREEPER, «ловила» его, прекращая выполнение. Томлинсон тем самым разработал прообраз того, что потом назовут антивирусом.

В 1983 году Фред Коэн (Fred Cohen) ввел в научный оборот привычный нам термин «компьютерный вирус». Он определил его так: «Программа, которая может заражать другие программы, модифицируя их, чтобы включать в них, возможно, развитую версию себя». В том же году в Университете Южной Калифорнии (США) предложили проект по созданию самораспространяющейся программы. Формально именно способность к саморепродукции — главное свойство вирусов.

Распространение компьютерных атак началось примерно с 1970-х, когда произошли инциденты с компаниями National CSS, AT&T и Los Alamos National Laboratory. В случае с AT&T взломщик, например, изменил внутренние часы, отвечавшие за выставление тарифов, так что пользователи этой сети получали ночные скидки даже в дневное время. Появились первые антивирусные средства — NOD, McAfee. Безопасностью данных тогда особенно не занимались, механизмы защиты использовали самые поверхностные, поскольку и атаки были, с технической точки зрения, не слишком продвинутыми.

Вредоносные программы часто распространялись полностью в автономном режиме через дискеты, переносимые с компьютера на компьютер руками человека. К середине 1970-х все уже понимали, что при проектировании компьютерных систем стоит обращать особое внимание и на обеспечение безопасности.

В 1983 году вышел фильм «Военные игры», где программа-мошенник захватывала ядерные ракетные системы. Общество восприняло подобную угрозу достаточно нервно. Палата представителей США вынуждена была провести специальные слушания по поводу взломов компьютеров. Кен Томпсон (Ken Thompson) в лекции на Премию Тьюринга впервые описал сценарий заражения системы с помощью программы, которую назвал «троянским конем». После все большего числа атак на правительственные и корпоративные компьютеры американский конгресс в 1986 году принял Закон о компьютерном мошенничестве и злоупотреблениях — взлом компьютерных систем начал считаться преступлением.

По мере развития компьютерных сетей авторы вредоносных программ постоянно совершенствовали свой код и пользовались преимуществами повсеместного распространения интернета. С 2000 по 2010 год число вредоносных программ значительно выросло как по количеству, так и по скорости их распространения. В 2016-м вирус Locky заразил несколько миллионов компьютеров в Европе со средней скоростью больше пять тысяч устройств в час. В 2018 году Thanatos стала первой программой-вымогателем, которая начала принимать платежи в биткойнах. На сегодня, по данным Anti-Phishing Workgroup, вредоносное ПО заражает как минимум треть компьютеров в мире. Cybersecurity Ventures сообщает, что к 2021-му убытки от киберпреступлений, в том числе вредоносных программ, составили шесть триллионов долларов в год.

Вредоносное ПО: что это такое и как работает

Вредоносное ПО (malware) — собирательный термин, к которому, помимо компьютерных вирусов, относят все угрозы, связанные с программным обеспечением: трояны, черви, ботнеты, программы-вымогатели и так далее. Прежде всего под вредоносным ПО обычно понимают три самых распространенных типа угроз: компьютерные вирусы (computer viruses), сетевые черви (network worms) и троянские кони (трояны, Trojan horses).

Вот как характеризует malware Евгений Жуковский, доцент Института кибербезопасности и защиты информации СПбПУ, кандидат технических наук: «С технической точки зрения вредоносное программное обеспечение по своим функциональным возможностям может ничем не отличаться от легитимного. Вредоносным делает ту или иную программу прежде всего злой умысел ее использования. Злоумышленники активно пользуются в атаках легитимными программами, реализуя их в скрытом от пользователя виде, контролируют систему жертвы.

Среди различных типов вредоносных программ наиболее распространены трояны, которые мимикрируют под легитимные приложения, имея в составе вредоносный функционал. Существенную угрозу представляют также сетевые черви — программный код, осуществляющий самостоятельное распространение с одной системы на другую: например, эксплуатируя уязвимости (ошибки безопасности) в сетевых службах компьютера. Периодическое появление в публичном доступе средств эксплуатации к критическим уязвимостям часто приводит к эпидемиям заражения сетевыми червями. Нашумевший пример — эпидемия шифровальщика WannaCry. Основная опасность подобных атак в том, что атакующие, создав самораспространяющиеся по Сети программы, могут дальше не контролировать их распространение. Это может приводить к катастрофическим последствиям — к выводу из строя критических инфраструктур, например, объектов атомной промышленности или социальной сферы».

Наиболее громкими и частыми инцидентами последнего времени можно назвать атаки на крупные компании, реализованные путем компрометации цепочек поставок (supply chain). При такой тактике для проникновения в целевую компанию взламываются сторонние ресурсы, которыми пользуется фирма, и через них приобретается доступ к цели. В сентябре 2018 года банковские данные 380 тысяч пользователей авиакомпании British Airways, включая адреса, номера кредитных карт и коды безопасности к ним, попали в руки хакеров как раз через supply chain attack. Злоумышленники внедрили сценарии, предназначенные для кражи данных, в форму, используемую клиентами на сайте для ввода информации о себе.